Cuando se construyen laboratorios de infraestructura, redes o DevOps, uno de los mayores desafíos es conectar máquinas que se encuentran en distintas redes: servidores caseros, VPS en la nube, máquinas virtuales o incluso laptops de administración.

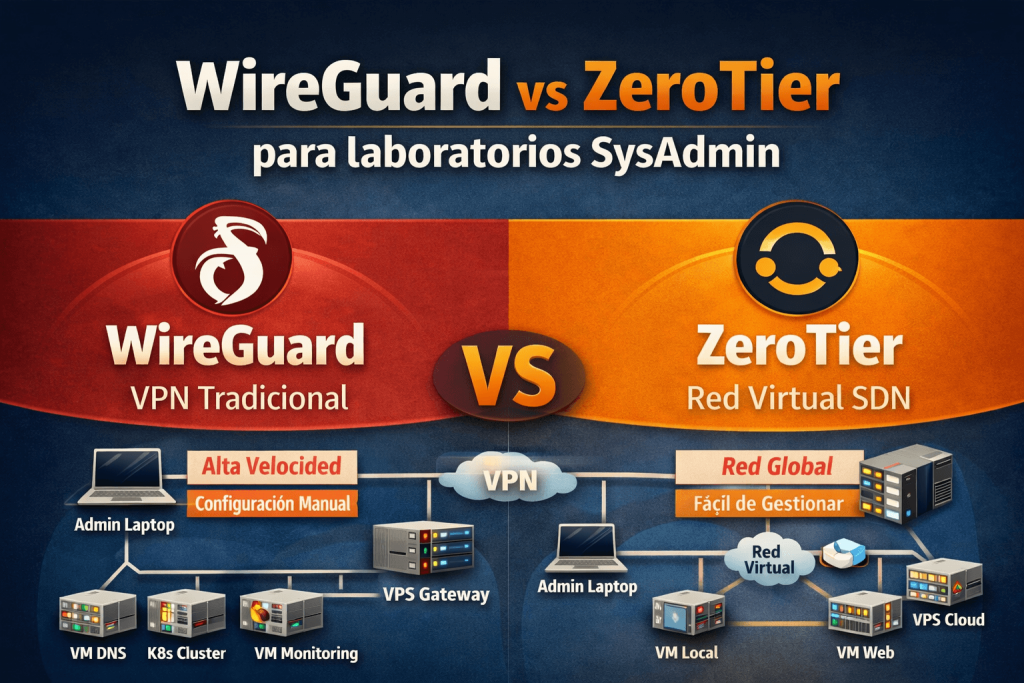

Dos herramientas que han ganado gran popularidad en este escenario son WireGuard y ZeroTier.

Ambas permiten conectar sistemas de forma segura a través de internet, pero tienen enfoques muy distintos. En este artículo analizaremos cuál es mejor para laboratorios de SysAdmin, cuándo usar cada una y cuáles son sus ventajas.

¿Qué es WireGuard?

WireGuard es un protocolo VPN moderno y de alto rendimiento diseñado para ser simple, rápido y seguro.

Fue integrado oficialmente en el kernel de Linux y actualmente es utilizado en muchas soluciones empresariales y servicios VPN comerciales.

Características principales:

- Muy alto rendimiento

- Configuración mínima

- Criptografía moderna

- Bajo consumo de recursos

- Muy estable

Arquitectura típica:

Laptop Admin

│

│ VPN WireGuard

│

VPS Gateway

│

├── VM Kubernetes

├── VM DNS

└── VM Monitoring

WireGuard funciona como una VPN tradicional peer-to-peer.

¿Qué es ZeroTier?

ZeroTier es una solución de red virtual definida por software (SDN) que crea redes privadas globales sin necesidad de configuraciones complejas.

Funciona más como una LAN virtual distribuida que como una VPN tradicional.

Arquitectura típica:

Laptop

│

│

├──────── ZeroTier Network ────────┐

│ │

Home Server VPS Cloud

│ │

VM DNS VM Web

Cada nodo se conecta directamente a la red virtual y obtiene una IP privada global.

Diferencia conceptual clave

La diferencia principal entre ambas tecnologías es su filosofía de red.

| Tecnología | Tipo |

|---|---|

| WireGuard | VPN tradicional |

| ZeroTier | Red virtual SDN |

Esto influye mucho en cómo se utilizan en laboratorios.

Facilidad de implementación

WireGuard

Requiere:

- Configurar claves

- Configurar peers

- Configurar rutas

- Configurar firewall

- Manejar NAT si hay redes internas

Ejemplo de configuración:

[Interface]

PrivateKey = XXXXX

Address = 10.10.10.1/24

ListenPort = 51820[Peer]

PublicKey = YYYYY

AllowedIPs = 10.10.10.2/32

Esto es simple para un SysAdmin, pero puede crecer en complejidad cuando hay muchos nodos.

ZeroTier

La configuración es mucho más rápida.

Solo se necesita:

- Instalar el agente

- Unirse a la red

- Autorizar el nodo

sudo zerotier-cli join NETWORK_ID

Luego todos los nodos pueden comunicarse automáticamente.

Escalabilidad en laboratorios

Cuando el laboratorio tiene muchas máquinas, la diferencia se vuelve evidente.

WireGuard

Si tienes:

- 10 nodos

- cada nodo necesita conocer a los otros

La configuración crece rápidamente.

Topología:

Full mesh

o

Hub and spoke

Ambos requieren configuración manual.

ZeroTier

ZeroTier maneja automáticamente:

- descubrimiento de nodos

- NAT traversal

- rutas

- conexiones peer-to-peer

Esto lo vuelve ideal para laboratorios grandes o distribuidos.

Rendimiento

Aquí WireGuard tiene ventaja.

| Tecnología | Rendimiento |

|---|---|

| WireGuard | Muy alto |

| ZeroTier | Alto |

WireGuard está optimizado a nivel de kernel y suele ofrecer menor latencia y mayor throughput.

Sin embargo, en la mayoría de laboratorios la diferencia no es crítica.

Casos de uso en laboratorios

WireGuard es ideal para

- Acceso seguro a un homelab

- VPN personal

- Gateway hacia infraestructura

- Túneles entre servidores

Ejemplo:

Laptop → WireGuard → Servidor HomeLab

ZeroTier es ideal para

- laboratorios distribuidos

- múltiples VPS

- clusters de Kubernetes

- simulaciones de red

- ambientes multi-nodo

Ejemplo:

Laptop

VM Local

Servidor Casa

VPS Cloud

Nodo Kubernetes

Todos dentro de la misma red virtual.

Seguridad

Ambas tecnologías son extremadamente seguras.

WireGuard

- ChaCha20 encryption

- Curve25519

- autenticación por clave

ZeroTier

- cifrado end-to-end

- identidad criptográfica por nodo

- control de acceso por red

Ambas se consideran seguras para entornos profesionales.

Consumo de recursos

| Tecnología | Consumo |

|---|---|

| WireGuard | Muy bajo |

| ZeroTier | Bajo |

WireGuard es más ligero, pero la diferencia rara vez es un problema en servidores modernos.

Comparación final

| Característica | WireGuard | ZeroTier |

|---|---|---|

| Tipo | VPN | SDN |

| Configuración | Manual | Muy simple |

| Escalabilidad | Media | Alta |

| Rendimiento | Excelente | Muy bueno |

| Administración | Manual | Panel central |

| Laboratorios grandes | Más complejo | Ideal |

¿Cuál debería usar un SysAdmin?

Depende del objetivo del laboratorio.

Usa WireGuard si:

- quieres una VPN simple

- necesitas máximo rendimiento

- conectas pocos nodos

Usa ZeroTier si:

- tienes muchos servidores

- tu laboratorio está distribuido

- quieres facilidad de administración

Muchos SysAdmins incluso usan ambos:

WireGuard → acceso al laboratorio

ZeroTier → red interna del laboratorio

Esta combinación ofrece control, rendimiento y simplicidad.

Conclusión

WireGuard y ZeroTier son herramientas excelentes para conectar laboratorios de infraestructura. La elección correcta depende del tamaño del laboratorio, la complejidad de la red y el nivel de automatización deseado.

Si estás construyendo un homelab pequeño, WireGuard probablemente sea suficiente.

Pero si trabajas con infraestructura distribuida o múltiples nodos, ZeroTier puede simplificar enormemente la administración de la red.

En cualquier caso, dominar ambas herramientas es una habilidad valiosa para cualquier SysAdmin moderno.